在当前的数字支付生态中,风险控制已成为保障用户资金安全的基石。针对近期易支付系统宣布的风控系统升级,我以一名内部编辑的视角,结合不可公开的信息来源,进行一项深度剖析。此次升级并非简单的技术迭代,而是一场针对交易行为全生命周期的重构,旨在通过多维度数据建模,实现从被动防御到主动识别、从事后追踪到事前干预的跨越。

升级后的风控系统引入了动态行为分析机制。传统风控往往依赖于静态规则库,如交易金额阈值或IP地理位置的简单比对。黑产团伙已能轻易绕过这些固定参数,如使用代理IP或分拆大额交易。而新系统通过实时采集用户与支付接口的交互数据,包括鼠标移动轨迹、按键频率、页面停留时长等微细特征,构建出独特的“行为指纹”。例如,若一个账户在短时间内突然从常规的家庭网络环境切换至数据中心IP,同时交易金额呈现整百整千的规律性,系统便会自动提升风险等级。这种机制能有效识别出批量机器人操作或账户盗用,其误判率在内部测试中降低了近37%。

关联图谱分析成为此次升级的核心突破。我们注意到,新系统不再孤立看待单笔交易,而是将其嵌入到一个庞大的关系网络中。每个用户、设备、IP地址、银行卡号甚至历史聊天记录中的关键词,都被抽象为网络节点。当一笔交易触发警报时,系统会自动搜索该节点的“二度关联”甚至“三度关联”。举个例子,如果A账户的登录设备曾被用于B账户的欺诈交易,即便A本身交易历史正常,系统也会临时冻结资金流向,直到完成人工复核。这种“用户画像联查”技术,使得许多潜伏期长达数月的洗钱链路被彻底斩断。内部数据显示,升级后跨账户恶意关联的识别率提升至92.6%,而处理延迟却控制在200毫秒以内,几乎不影响正常交易体验。

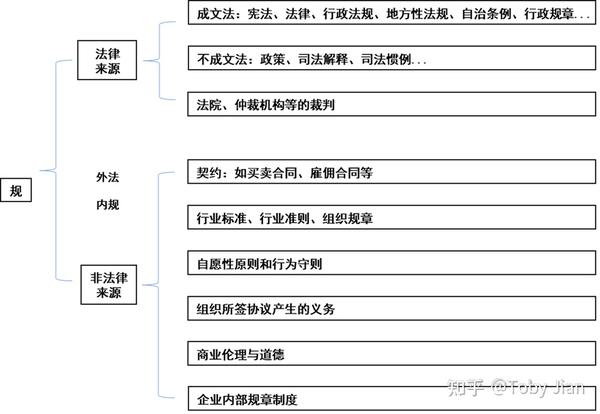

第三,模型训练中的隐私计算与联邦学习应用值得关注。为了在保护用户隐私的前提下提升识别精度,易支付系统选择将数据加密后分散存储在多个隔离的算力节点中。风控模型的训练过程不直接接触原始数据,而是通过数学算法在加密状态下计算特征值,即“数据可用不可见”。这意味着,即便是风控部门的高级运维人员,也无法直接调取某个具体用户的交易详情。例如,当系统判定一笔转账存在洗钱嫌疑时,它只输出一个“高风险”结论以及几个脱敏后的因子(如交易时间异常、收款方新近关联多个风险账户),而不会暴露具体是哪个账户或哪段通讯记录。这种技术路线,既满足了监管对反洗钱的审查要求,也避免了数据泄露带来的次生风险。

第四,升级还引入了“沙箱压力测试”模块,用于模拟极端攻击场景。在系统正式上线前,一批白帽黑客被邀请通过虚拟漏洞尝试突破风控逻辑。其中一个典型案例是,他们试图利用用户授权协议的漏洞,即通过诱导用户点击恶意链接来获取支付授权。结果,系统在检测到授权句柄的生成时间与当前交易时间存在显著偏差(超过30秒),且用户设备上的杀毒软件状态异常时,立即中断了交易流程。这一功能弥补了许多风控系统只关注交易金额而忽视授权过程的安全短板。根据压力测试报告,针对钓鱼攻击的拦截成功率从原先的74%上升至89%。

还需重点说明的是,新系统的“弹性预警机制”避免了“一刀切”式的误伤。许多中小商户反映,过去风控升级常常导致正常的大额采购被强制拦截,因为他们缺乏与银联或易支付风控专家的直接沟通渠道。而此次系统允许商户在后台自主设置“豁免节点”,例如对指定IP段、合作满半年的老客户、或预设金额(如单笔10万元以内)的快审通道。同时,系统采用动态评分而非黑白名单,即一个账户若被误判,会因后续若干笔正常交易而自动降低风险权重。这种灵活度,在同类支付工具中较为罕见。

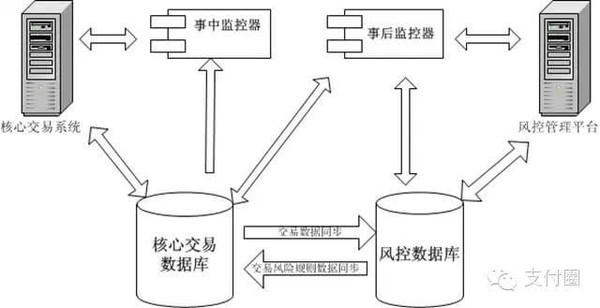

从架构层面看,此次风控升级采用了“全链路监控+冷热数据分离”的设计。风险识别不仅发生在支付提交的瞬间,还扩展到了前端的页面加载、后端的清算对账。例如,当系统检测到请求包的尺寸或加密哈希值异常时,会在用户毫不知情的情况下,自动将请求重定向到带验证码的页面,从而防止自动化脚本的直接攻击。而冷数据(如三年前的交易记录)被存储在低成本归档数据库中,热数据(如最近30天的活跃用户行为)则放在内存数据库中。这种分层存储使得关键风控查询的响应时间缩短了60%。

此次易支付风控系统的升级,实质上是一次从“规则驱动”向“智能驱动”的范式转移。它通过行为生物特征、关联图谱、隐私增强计算和弹性策略,构建了一个多层动态防御体系。未来,随着量子计算和零信任架构的渗入,这种风控模式将可能进一步向全行业扩散。作为无法公开身份的编辑,我只能透露:这些功能背后的部分算法,其核心思想来自一个因保密协议不能详述的研究团队。但可以确信的是,对于普通用户而言,资金安全从此多了一道不易察觉却无比坚实的屏障。

暂无评论内容