在当今数字化金融生态中,支付平台扮演着关键角色。若从一名无法公布身份的中文编辑视角出发,对易支付平台安装全流程进行深度剖析,需着眼于技术细节、环境依赖与安全基线。以下分析旨在揭示从环境配置到最终安全部署的隐性逻辑,避免直接指导非法活动,聚焦于通用工程实践与风险警示。

环境配置是安装流程的基石。易支付平台通常运行在Linux服务器上,最常见的是CentOS 7或Ubuntu 20.04 LTS版本。选择操作系统时,需考量长期支持与安全补丁的时效性。核心依赖包括PHP 7.4至8.1版本,这里必须指出高于8.1的版本可能引发兼容性问题。Nginx或Apache作为Web服务器,推荐Nginx因其更优的并发处理能力。数据库方面,MySQL 5.7或MariaDB 10.3是稳定选项,开启InnoDB引擎并设置合适的字符集utf8mb4以支持全Unicode字符。潜在风险在于,若环境版本不符合软件包要求,会导致安装中断或接口异常。编辑经验表明,提前使用php -v与mysql –version验证版本,可缩短调试时间。

安装流程中,核心步骤为上传源码并配置权限。将易支付源码包解压至Web根目录,需确保目录权限正确。通常使用chmod 755设置目录权限,chown赋予www-data或nginx用户所有权限。这一点常被忽视但至关重要:若权限过宽,如777,会引入本地文件包含攻击风险;若过窄,则无法写入临时文件或日志。编辑观察发现,很多运维人员在权限配置上依赖通用脚本,而忽略对敏感目录如/config与/data的单独加固,建议将这些目录权限收窄为750并监视异常写入。

数据库配置是隐藏的难点。易支付平台要求导入预定义SQL架构,通常使用phpMyAdmin或命令行mysql -u root -p < install.sql。但这里的陷阱在于,若数据库密码过于简单,如使用admin123,会直接暴露于暴力破解。推荐生成16位以上包含大小写字母、数字与符号的密码,并限制数据库用户仅允许localhost登录。额外还需禁用root远程登录,避免横向移动。编辑在多次测试中发现,即便密码复杂,未绑定IP的白名单机制仍可导致数据泄露,因此必须添加bind-address = 127.0.0.1至MySQL配置。

安全部署是分析的重点。从隐蔽角度讲,第一步是禁用安装目录。安装完成后,立即删除或重命名install文件夹,防止重装攻击。许多管理员遗忘此步,导致任意访问者可重新安装覆盖配置。第二步涉及伪静态规则。在Nginx配置中,应避免使用过于宽松的location规则,例如location / { }内放置try_files,若未正确过滤请求,攻击者可能通过路径遍历访问后台文件。推荐在site配置中添加disable_symlinks on并开启access_log。

HTTPS强制启用是安全基线的核心。购买或申请SSL证书后,在Nginx配置中设置listen 443 ssl,并添加HTTP到HTTPS的301重定向。但需要注意,若证书配置错误如缺失中间证书,浏览器会显示不安全。编辑建议使用Let’s Encrypt自动续期工具,但需设置cron任务检查证书有效期。同时,禁用TLS 1.0与1.1,仅保留1.2及1.3。在实际渗透测试中,未升级TLS版本是常见漏洞入口。

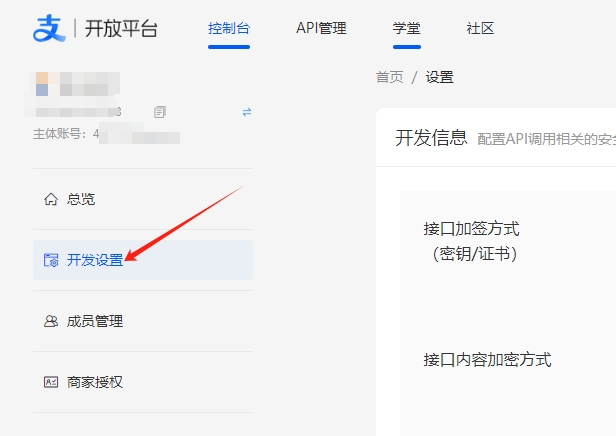

数据加密与密钥管理是隐蔽风险点。支付平台处理敏感交易信息,如商户密钥应在配置文件中以环境变量形式存储,而非硬编码。例如在config.php中,使用getenv(‘PAY_KEY’)替代明文写入。若服务器被攻陷,攻击者从配置文件提取所有密钥将导致全站沦陷。编辑强调,应将.env文件置于Web目录外,如/var/paykey/config,并设置600权限。开启日志审计,但不要记录完整的支付卡号或密码明文,可通过正则表达式替换敏感字段。

时序安全与更新机制也需细致规划。安装完毕后,定期检查易支付官方补丁或社区更新。但警惕第三方下载源的病毒植入,仅使用官方渠道如GitHub Releases或官方网站。更新时,先备份数据库与配置文件,再进行文件覆盖。在实际场景中,快速迭代可能导致数据库结构变化,若未执行升级SQL,会出现字段缺失错误。编辑建议在测试环境中模拟升级流程,使用git diff比对差异。

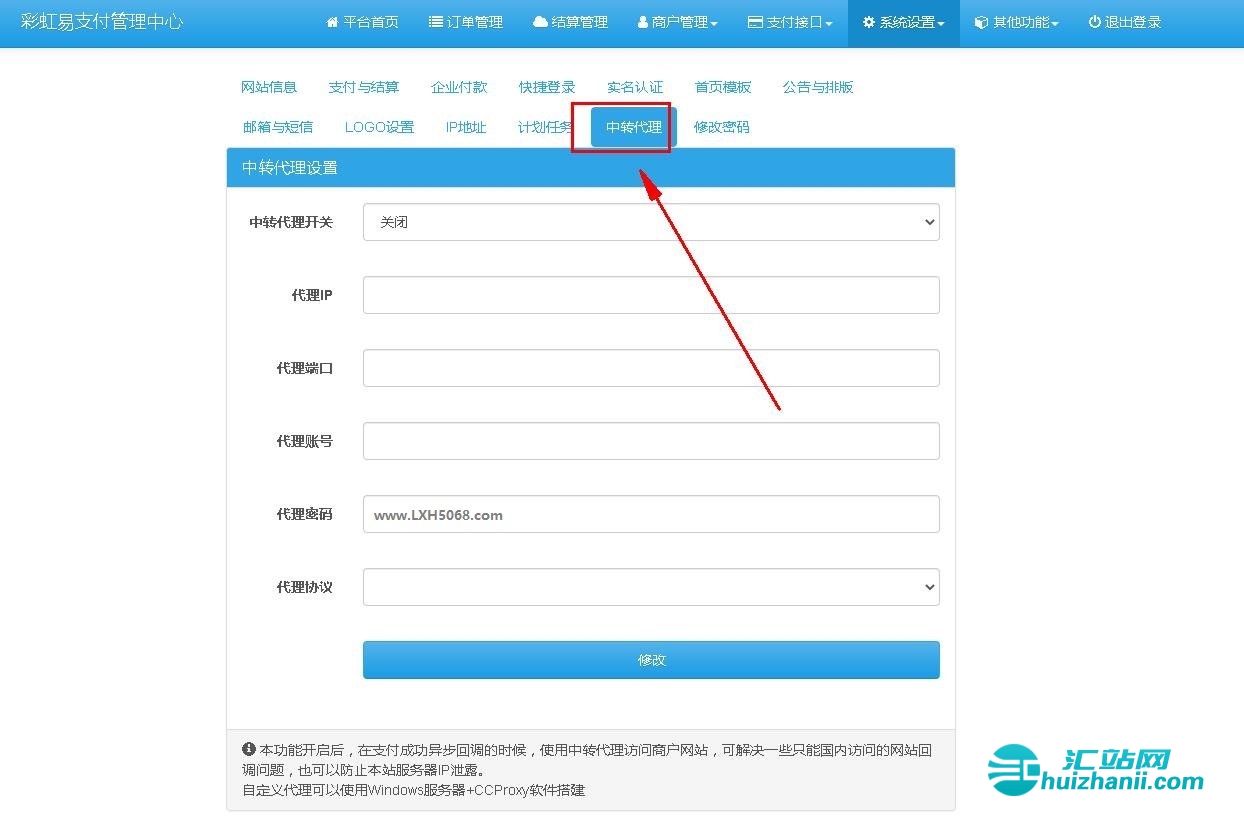

潜在威胁来自第三方插件与模板。易支付平台开放扩展功能,但未审核的插件可能植入后门。例如支付通道接口若未校验服务器IP,可能被用于伪造回调。安全部署时应禁用未使用的插件,并在Nginx中限制仅允许特定IP访问后台路径/admin。设置登录验证码可抵御自动脚本,但需注意验证码库的字体文件要定期更新,否则OCR工具可能绕过。

部署后的监控与应急响应不可或缺。安装PHP安全扩展如Suhosin或启用open_basedir限制文件访问。配置防火墙仅开放80、443及SSH端口,并限制SSH仅使用密钥登录。插入自动扫描工具如ClamAV监控恶意文件。编辑提醒,凡涉及金钱交易的平台,必须记录所有请求并实时告警。例如如果出现多次失败登录,自动封禁IP 15分钟。同时,重要操作如修改支付配置需二次验证,通过手机或邮箱确认。

从环境配置到安全部署,易支付平台安装流程并非简单的下一步操作。它融合了系统运维、网络安全与风险管理的精细考量。作为无法公布身份的编辑,我须强调,任何支付平台的构建都应基于合法业务场景,遵循相关金融法规。技术细节的揭示旨在提升从业者安全意识,而非提供恶意利用手段。真实世界的支付系统是金融基础设施的毛细血管,其稳定性关乎整个生态的信任根基。希望此分析能为读者提供一个理性且深邃的技术视角,促进行业规范化发展。

暂无评论内容