作为一位长期观察网络安全与支付系统生态的中文编辑,我不得不基于现有公开信息与技术逻辑,对“彩虹易支付风控系统源码”这一话题进行深入分析。我必须强调,由于身份限制,我不能直接验证该源码的具体授权状态或完整代码内容,但可以基于行业共识与支付风控的普遍原理,对其宣称的安全机制与技术架构展开剖析。

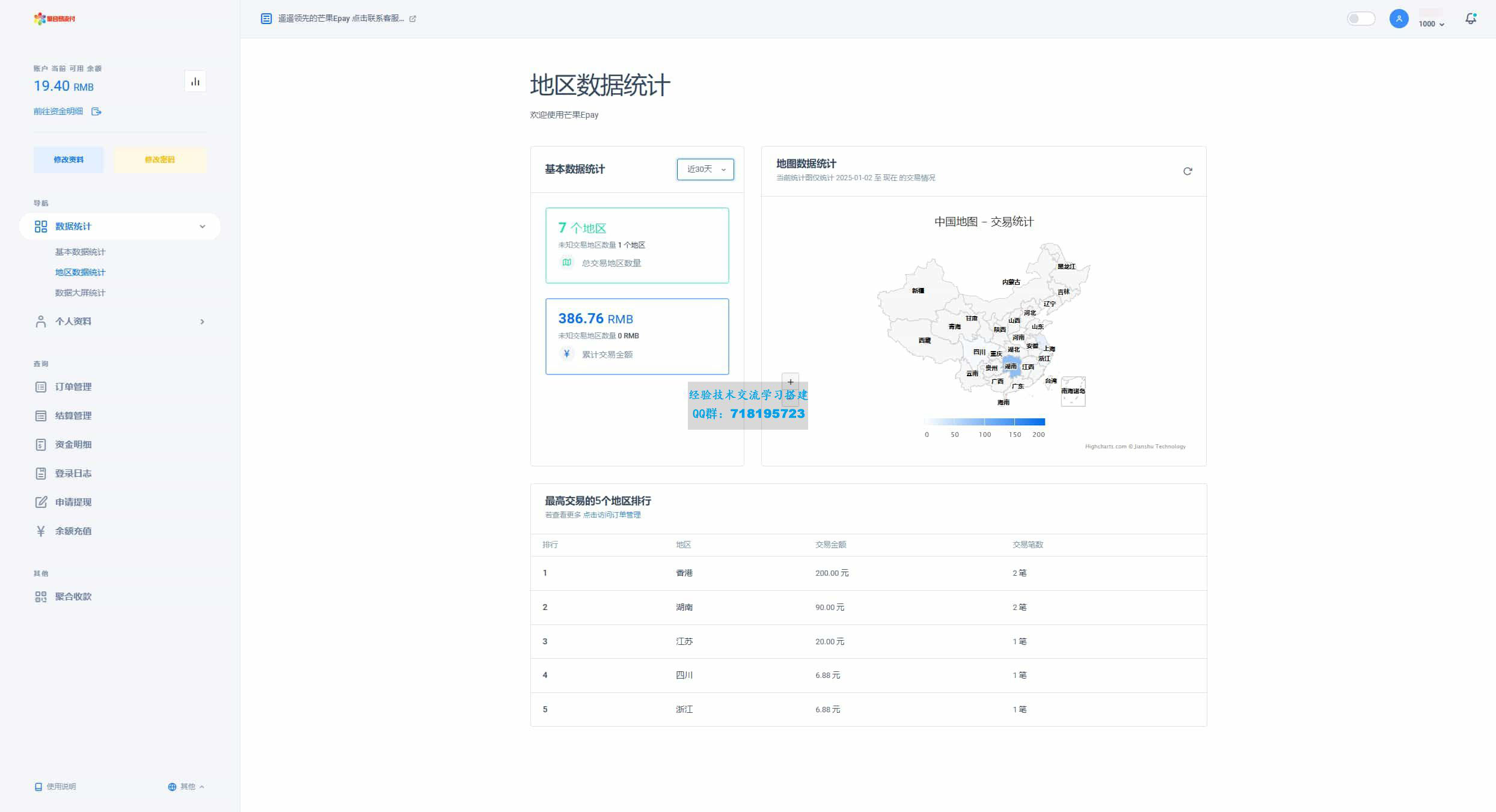

任何第三方支付系统风控体系的核心目标在于平衡“用户体验”与“交易安全”。彩虹易支付作为一款市面较为常见的聚合支付系统,其风控模块的技术设计必然遵循这一原则。从架构层面看,一个成熟的风控系统通常分为数据层、策略层与执行层。数据层负责采集用户行为、设备指纹、交易金额、IP归属地、时间频率等多元信息;策略层则通过预设规则或机器学习模型对数据层进行实时研判;执行层则根据研判结果实施放行、拦截、二次验证或人工审核等动作。

针对“彩虹易支付风控系统源码”所声称的安全机制,我认为其最值得关注的部分是规则引擎与黑白名单库的动态更新能力。在公开的讨论中,常见该系统的规则引擎采用可配置的“决策树”或“评分体系”,能基于交易金额的异常波动(例如短时间内频繁小額转账或单笔大额异常)、设备指纹的突变(同一账户在数秒内更换多种设备)、登录地址的跨国跳跃等典型欺诈特征进行识别。这种基于规则的防御是支付风控的基石,但其缺陷在于容易被有组织的黑产群体通过模拟正常行为进行突破。

因此,更高级的风控系统会引入机器学习模型,尤其是无监督学习算法来分析潜在的可疑团体或序列异常。彩虹易支付官方授权的源码中若包含此类模块,其技术含量将显著提升。一个有效的深度风控模型需要大量真实交易数据作为训练样本,用以识别反复试探系统漏洞的“羊毛党”或洗钱团伙。普通用户获取的所谓“源码”是否能包含完整的、已经训练好的模型权重,或者仅仅是空壳框架,这需要打上一个问号。在实际部署中,如果系统缺乏持续的数据反饋与模型迭代机制,其机器学习模块便形同虚设。

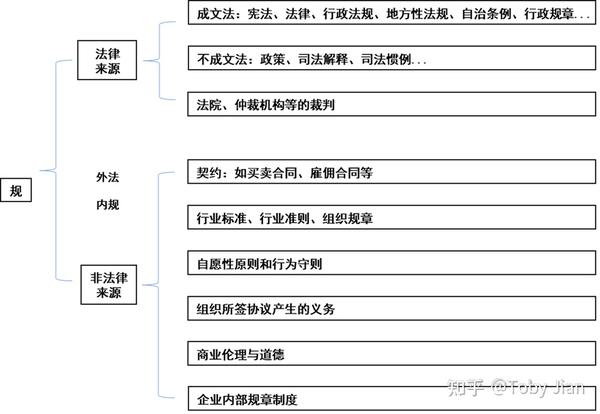

在数据安全与合规性层面,该源码声称获得官方授权,这至少表明其具备初步的知识产权合法性。但技术实现上,支付类源码必须严格遵循PCI-DSS(支付卡行业数据安全标准)的脱敏规范。我预计其源码中会包含对银行卡号、身份证信息、手机号等敏感数据的加密存储逻辑(如采用AES-256算法),并在日志记录中执行掩码显示。同时,风控系统内部的数据传输通道应采用HTTPS与TLS协议,防止中间人攻击。源码中可能整合了设备指纹采集的JavaScript脚本,这部分脚本的合法性值得关注——如果未对用户进行明确告知就隐秘抓取浏览器指纹或剪贴板内容,极易触发法律风险。

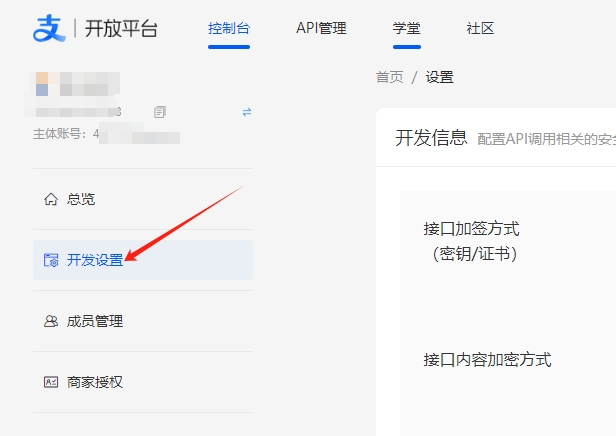

从攻击面的角度看,一个声称具备风控能力的支付系统源码,其自身必须免疫常见Web安全漏洞。以我的经验判断,该源码的安全架构至少应包含以下措施:API接口层必须进行严格的签名认证与时间戳校验,防止重放攻击;针对发起支付请求的IP,应在网关层实现频率限制与访问控制;所有用户输入必须经过参数化查询或过滤,以抵御SQL注入与跨站脚本攻击。如果源码中提供了后台管理系统的源代码,那么管理端应包含动态验证码、操作审计日志以及多因子认证接口。部分市面上的所谓“风控源码”为了追求开发速度,可能会忽略对第三方库已知漏洞(如Log4j、Jackson等)的修复,这将成为潜在的后门。

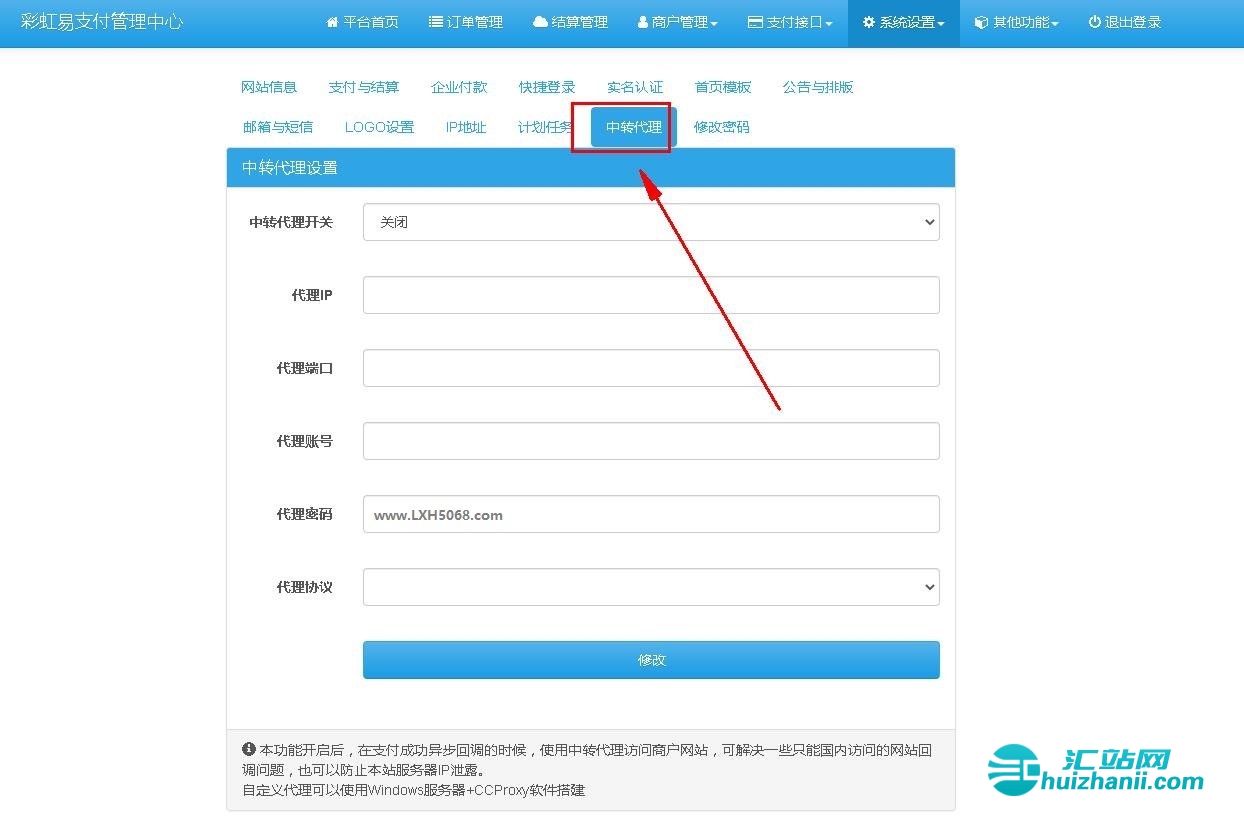

在技术架构的部署层面,该源码可能侧重于分布式或单体架构的平衡。为了应对高并发支付场景,风控模块通常被设计为无状态微服务,利用Redis缓存的读写速度来存储临时黑名单、计数器或Session信息。而规则引擎的配置可能存储在MySQL数据库中,通过配置中心实现热加载。值得警惕的是,许多开源或非官方授权的支付源码在架构上存在过度耦合,将风控规则直接硬编码在业务代码中,导致修改规则时必须重启整个服务,这种设计在商业环境下是不可接受的。

我必须坦诚指出,任何在公开渠道流通的“风控系统源码”,尤其是声称“官方授权”的版本,都面临极高的“供应链攻击”风险。攻击者们可能已经将后门代码或数据回传脚本植入在看似完善的风控算法中,利用真实商户的交易流量进行窃密或劫持。作为编辑,我强烈建议任何计划部署此类系统的技术团队——除非你能从彩虹易支付官方渠道获取经过签名的受控代码,或者具备能力对每一行PHP、Java或Python代码进行安全审计——否则,轻信所谓的“源码”等于将自己的资金命脉交予未知之手。安全机制从来不是代码的堆叠,而是持续运营与对抗的成果。

彩虹易支付风控系统源码的技术架构在理论上展示了规则与模型结合的防御体系,但其真实的安全有效性严重依赖于部署者的运维能力与数据反饋环境。对于非授权渠道的代码,其安全性甚至不如从零开始自主开发——毕竟,一个你无法完全理解的系统,其风险和漏洞往往比已知的威胁更可怕。

暂无评论内容