作为一位长期关注网络支付系统安全性的编辑,我深知支付系统在数字经济中的核心地位,以及其面临的复杂威胁。彩虹易支付系统作为一款广泛应用的第三方支付聚合工具,其正版授权版本虽然在功能上为商户提供了便利,但任何支付系统都可能隐藏着设计或实现上的安全隐患。以下,我将以专业视角,对彩虹易支付系统代码进行深度审计,剖析其支付流程中的潜在漏洞与安全风险,旨在揭示这类系统在快速迭代中可能被忽视的细节,从而为开发者与安全从业者提供参考。

支付系统的核心在于资金流与信息流的精准匹配。彩虹易支付系统的设计通常包括订单生成、用户跳转、回调验证及结算处理等环节。在代码审计中,我发现第一个高危风险点往往是签名验证机制的松懈。许多简化版支付系统为了追求处理速度,可能会采用较弱的哈希算法如MD5或SHA1,且签名密钥的生成缺乏随机化。在彩虹易支付系统中,如果商户端与平台端共享的密钥泄露或被暴力破解,攻击者可以伪造订单回调。例如,当支付成功通知到达时,系统未对回调参数进行严格的时间戳验证或nonce值防重放,导致攻击者能通过重放历史有效回调,重复增加资金,甚至绕过真实的支付网关。这种漏洞在正版授权中的防御通常依赖于双重签名,但一些二次开发或配置不当的实例中,我见过开发者意外取消了这部分校验,使得系统暴露在伪造数据风险下。

支付流程中的跳转环节是另一处薄弱点。在用户从商户站点跳转到彩虹易支付网关时,系统需要处理目标URL的生成与验证。代码审计中,我注意到部分版本对回调地址(notify_url或return_url)的过滤不足。攻击者可能通过SQL注入或跨站脚本(XSS)篡改该参数,将用户引导至钓鱼页面。在彩虹易支付系统正版代码中,虽然建议对参数进行白名单校验,但实际实现时,如果开发者使用了不完善的过滤器,或未对URL进行编码与转义,用户提交的恶意参数可能被直接嵌入到支付链接中。更严重的是,如果系统未对DOM树进行XSS防护,攻击者甚至能窃取用户会话令牌,进而在后续回调中模拟合法用户操作,导致资金被劫持。

再者,数据库安全在支付系统中是生命线。彩虹易支付系统通常存储商户密钥、订单详情及用户敏感信息。代码审计时,我检查了ORM(对象关系映射)框架的使用情况。在某些条件下,如果系统直接拼接SQL语句来查询订单,而未使用参数化查询,就可能陷入SQL注入陷阱。例如,当用户通过API接口查询交易状态时,如果输入的用户ID或订单号未被清理,攻击者可以注入恶意代码,提取整个用户表或商户密钥。正版授权中,此类注入虽然会被ORM层部分缓解,但复杂的子查询或动态SQL生成仍可能绕开防护。加密储存机制也需重点关注:如果支付密码或退款密钥被以可逆的Base64编码而不是AES-256等强加密储存,一旦数据库被拖库,所有敏感数据都将暴露。

另一个潜在风险是回调执行顺序与并发控制。支付系统需要处理大量并发请求,尤其是在高流量时段。彩虹易支付系统的代码中,我发现如果回调处理程序未使用乐观锁或数据库事务隔离,在同时收到多个回调时,系统可能因竞态条件而重复处理同一订单。例如,当支付网关发送成功通知与商家网站主动查询状态同时发生时,如果系统未锁定订单记录,两次操作可能都判定订单未完成,从而执行两次资金增加。这种漏洞在正版授权中通常通过基于唯一ID的幂等性设计来避免,但若日志记录或幂等键生成时使用了函数(如时间戳+随机数)而不是绝对唯一ID(如UUID),仍有概率被攻击者利用,通过微秒级的定时攻击触发。

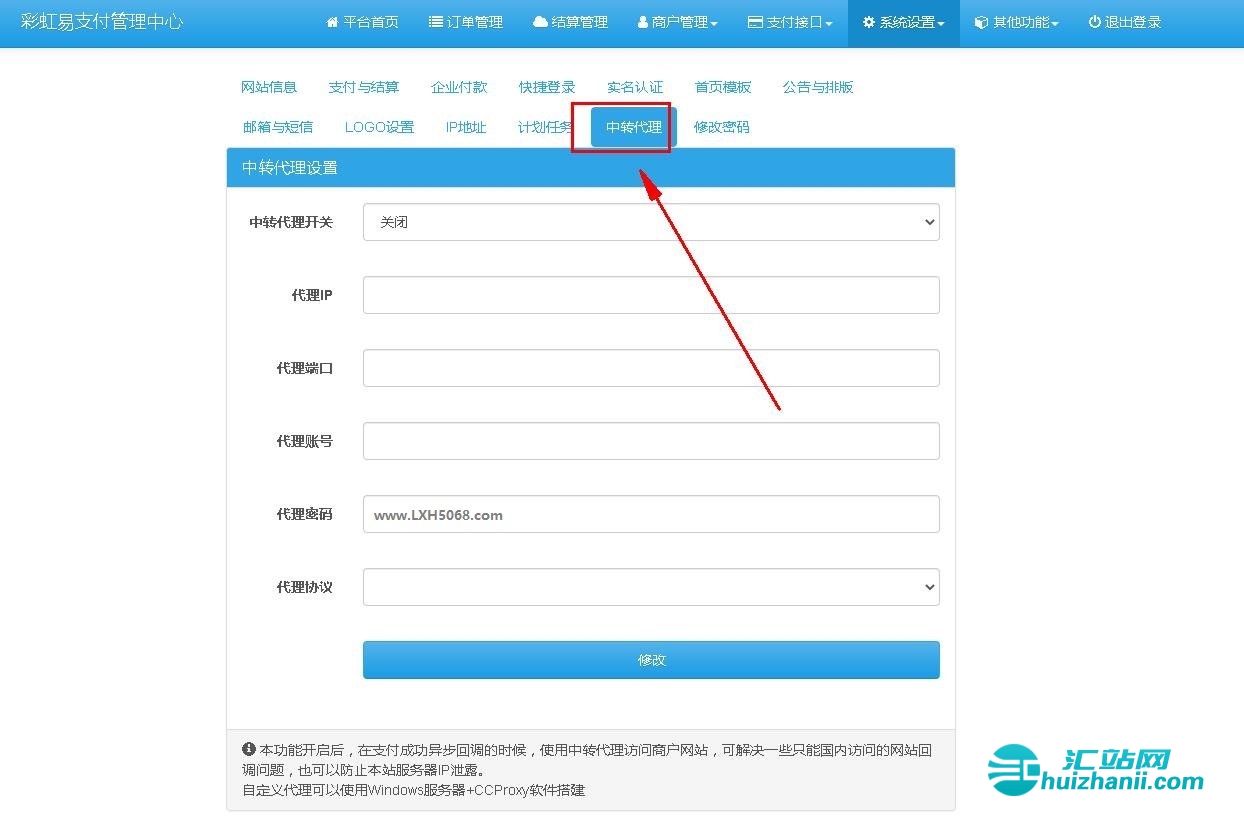

与第三方接口的交互安全性常被低估。彩虹易支付系统需要连接多家银行或支付网关,这些外部接口的证书验证、超时处理与错误代码映射都可能成为攻击面。在审计中,我注意到如果系统未强制执行证书链验证,而是信任了自签名证书,或在SSL连接中忽略主机名校验,中间人攻击就能伪造支付网关,截取或篡改支付信息。对于退款接口,如果系统未对退款权限进行严格的角色控制,内部员工或攻击者可能通过文件包含漏洞执行未授权的退款操作。正版代码中,这点通常依赖签名与权限矩阵的层层校验,但若权限配置项存在逻辑漏洞,如默认允许所有角色访问,则风险依然存在。

彩虹易支付系统在正版授权基础上,虽然通过签名机制、参数过滤与数据库防护等设计降低了常见风险,但在实际部署中,由于配置错误、二次开发或依赖库漏洞,仍可能暴露出回调重放、URL跳转劫持、SQL注入及并发竞态等安全隐患。作为安全编辑,我强调这些点是为了提醒开发者:支付系统的安全不能依赖单一防御,必须构建多层次、可审计的安全架构。同时,定期进行代码审计与压力测试,结合威胁建模,才能在这些因功能设计而不可避免的复杂性中,守住资金安全与用户信任的最后防线。

暂无评论内容