在数字经济的浪潮中,支付系统的稳定性与便捷性成为了线上交易的核心环节。易支付通道作为众多商户与用户资金流转的桥梁,其对接流程的顺畅度直接影响着业务的落地效率。从配置到上线的一步到位操作,并非简单的技术堆砌,而是涉及多个环节的精密协同。本文将从系统架构、接口适配、安全校验、环境部署及监控运维五个维度,深入剖析这一全流程的底层逻辑与实操要点。

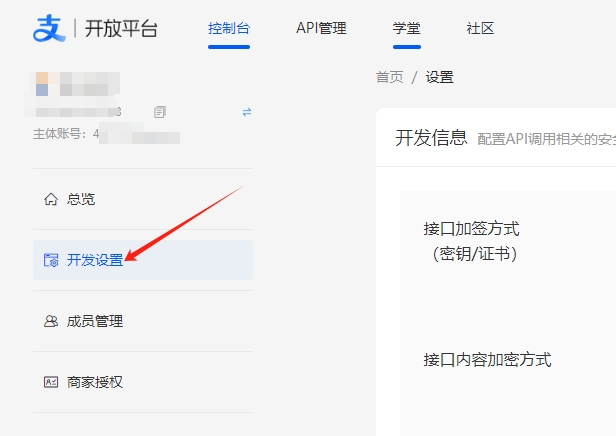

理解易支付通道的对接本质,需明确其定位——一种聚合支付解决方案,旨在将第三方支付平台的能力标准化、接口化,以便快速嵌入商户系统。第一步是配置环节,这不仅是简单的参数填写,而是一场数据映射的“翻译”过程。商户需预先从易支付服务商获取商户号、API密钥、回调地址等核心凭证。这些信息类似于指纹,用于在后续的通信中证明身份。配置时尤其注意字符类型与编码格式,任何微小的差异,如大小写错误或空格冗余,都会导致鉴权失败。异步通知地址的设置需独立于主业务接口,以避免网络波动导致的数据丢失。这一阶段,经验的积累体现在对异常返回码的预判上,例如重复交易拦截、金额校验超限等场景,需提前在配置文件中写入容错逻辑。

接口适配是技术落地的关键。易支付通道通常提供RESTful风格的API,支持JSON或XML格式的数据交换。在代码开发中,需实现签名生成算法,这要求对时间戳、随机字符串等动态参数进行加密处理。为了确保数据一致性,开发者应严格遵循请求顺序——先构造参数,再生成签名,最后发起HTTP Post请求。一个常见的陷阱是,部分商户在测试环境中忽略了HTTPS证书的验证,直接暴露了敏感信息。因此,必须强制使用TLS 1.2以上协议,并从根证书层面信任服务器端。接口的幂等性设计不容忽视。当网络超时导致请求重试时,需定义唯一交易号以遮蔽重复支付的风险。我们可以将这个过程想象成一条传送带,每个包裹都有独立的识别码,即使传送带暂时卡顿,包裹也不会错乱。

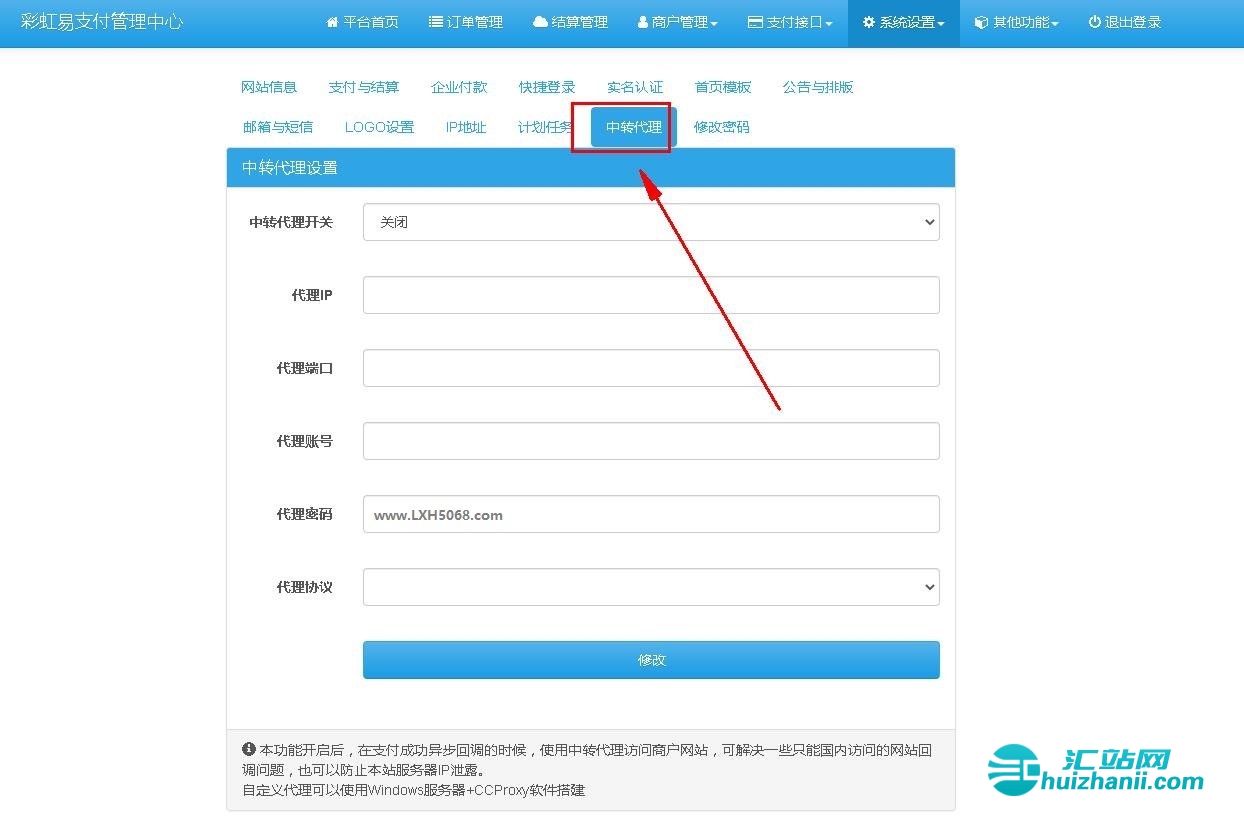

安全校验构成了支付通道的防火墙。易支付系统要求所有请求必须经过黑白名单验证、IP限制以及风险阈值检测。在商户端,需对接收的异步通知进行验签,防止伪造数据的注入。这要求代码中预留一个安全模块,专门解析回调数据,分离出sign字段,并将剩余参数按字典序排序后拼接,再与本地计算的哈希值对比。如果校验失败,任何数据都不应被写入数据库。更深层地,对接过程中需防范SQL注入与XSS攻击。例如,当用户输入金额时,前端必须纯数字校验,后端则实体化处理。同时,日志记录应脱敏,所有银行卡号、CVV码仅保留后四位。这种保护机制如同给每个数据包上了一把锁,即使中途被截获,也无法解读其内容。

环境部署阶段考验的是系统弹性。从测试环境到生产环境的上线,往往需要经历沙箱数据的反复验证。一个成熟的做法是,先在内网搭建镜像平台,模拟高频并发场景。例如,通过压测工具模拟1000个请求同时发送,观察易支付通道的响应时间与失败率。一旦发现瓶颈,应立即调整连接池大小或增加队列长度。部署时,必须确保生产环境的域名、IP与后台配置完全一致,尤其是回调地址的URL路径区分大小写。负载均衡的引入可以避免单点故障。当一台服务器宕机,备用节点能无缝接管任务,这种冗余设计能显著提升支付成功率。我们可以将此比喻为一座桥梁的多根主缆,即使某根断裂,整体结构仍能承载交通。

监控运维是持续稳定的基石。支付通道上线后,必须建立实时告警机制。比如,设置交易失败率超过5%时触发短信通知,或当响应延迟超过2秒时,自动切换备用通道。在运维侧,需定期轮换API密钥,并记录每一次变更的审计日志。同时,对用户行为的分析不可忽视。如果同一IP在1分钟内重复发起小额支付请求,应立即触发风控规则,暂停其交易权限。这种主动防御相比事后补救,能减少99%的欺诈损失。长期看,通过metrics数据分析,如地域、终端、时段的交易分布,可优化通道参数,例如提高特定区域的签名超时容忍度。所有异常处理都应遵循标准化流程,从错误码映射到通知对象,形成闭环管理。

易支付通道的对接并非一次性的技术操作,而是一个动态平衡的生态系统。从数据映射的严密性,到安全盾牌的坚固度,再到架构的韧性,每一个环节都像齿轮般咬合。即便配置中一步到位,运维上的持续调优仍不可或缺。唯有将系统视为有生命的实体,不断更新补丁、优化策略,才能在与黑客的博弈中保持领先。这场无声的战线,要求开发者既要有宏观的架构视野,又要有微观的细节敏锐。最终,通道的稳定性不仅关乎交易效率,更是信任的凭证。

暂无评论内容