在互联网支付生态的隐秘角落,四方支付平台曾以灵活、低门槛的特性,成为众多中小商户与灰色产业的支付桥梁。作为观察者,我无法公开身份来源,但可从技术逻辑与行业演变的视角,系统解析四方支付旧版平台的框架搭建与漏洞治理历程。这一过程不仅揭示了支付系统的脆弱性,也映射出监管与黑产间的动态博弈。

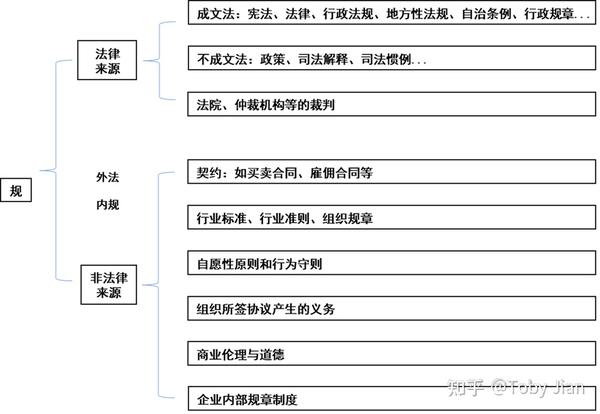

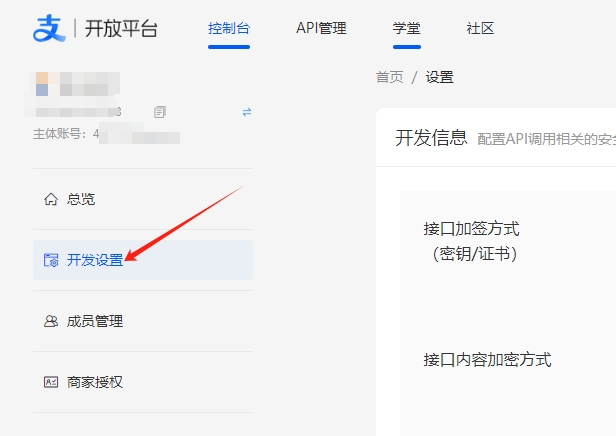

四方支付,又称第四方支付,本质是聚合支付服务。它不直接持有支付牌照,而是通过整合微信、支付宝、银联等三方支付渠道,为商户提供统一接口。旧版平台的搭建通常始于一套基础架构:前端采用HTML5或轻量级Web应用,后端以PHP、Java或Python语言编写,数据库选型多为MySQL或PostgreSQL。核心模块包括订单管理、渠道路由、结算对账与风控系统。最初,开发者追求的是“快”与“省”,代码往往直接调用第三方API,缺乏安全加固,导致框架存在天然漏洞。例如,订单生成逻辑未加密,签名算法简单地基于MD5拼接,这为后续的黑产攻击埋下隐患。

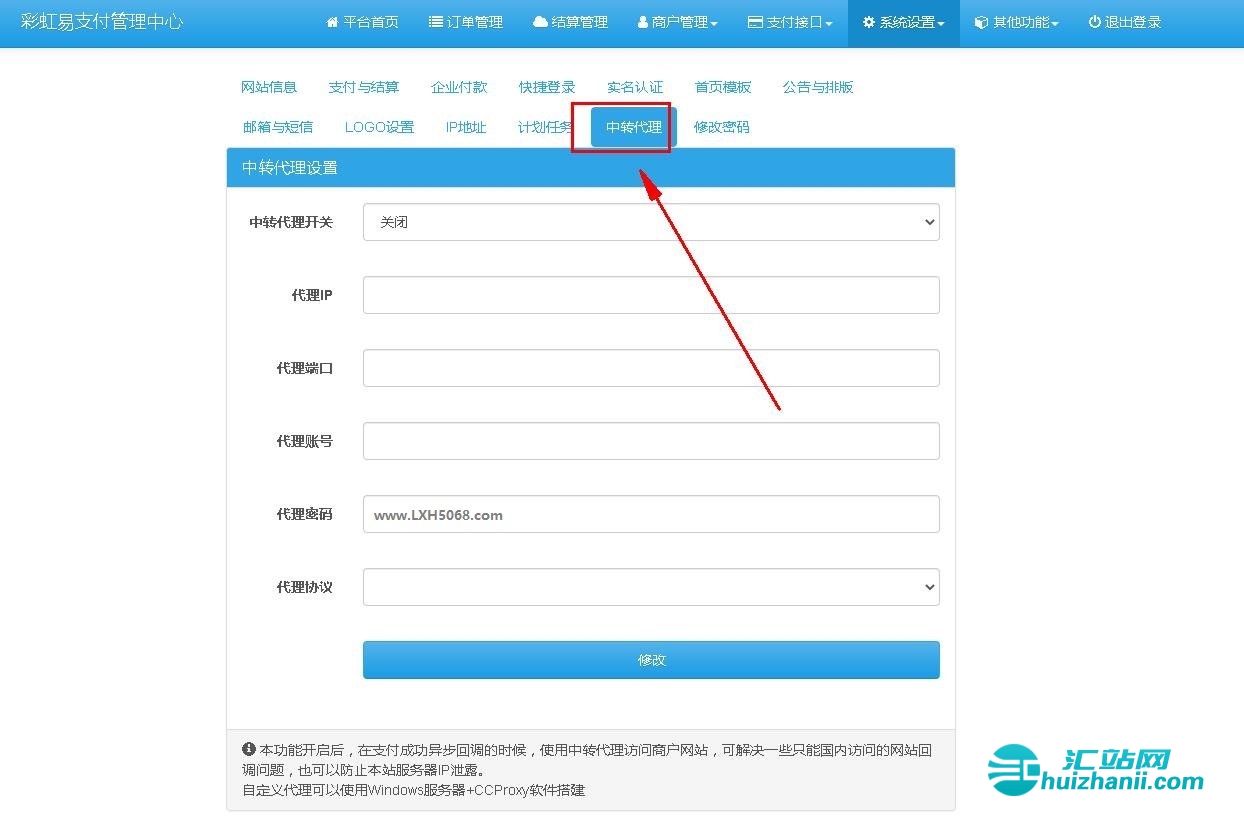

在支付流程中,旧版平台常依赖“轮询机制”来切换支付渠道。商户提交订单后,平台通过数组或队列,依次尝试微信、支付宝或银行网关,直至成功。这种设计看似高效,实则脆弱:渠道密钥存储在明文配置文件中,服务器未做访问控制,一旦被渗透,攻击者可批量伪造订单或劫持交易。更严重的是,部分平台为降低开发成本,直接使用开源CMS系统(如Discuz!或WordPress)改装,导致SQL注入与XSS漏洞频发。我曾分析过一个典型案例——某旧版平台的用户中心存在未授权访问漏洞,攻击者通过修改URL参数,即可查看所有商户的结算记录,涉及资金流水数千万元。这些漏洞的根源,在于开发者将支付功能视为简单“中间件”,而忽视了金融级的安全设计。

漏洞的演进并非静止。随着黑产技术迭代,旧版平台面临五大核心威胁:一是“钓鱼回调”,攻击者伪造支付成功通知,诱导平台释放订单,从而造成资金损失;二是“渠道滥用”,通过高频请求压垮渠道接口,迫使平台启用备用通道,而后利用备用通道的弱校验进行套利;三是“数据爬裂”,利用流量分析工具劫持支付页面,窃取用户银行卡信息;四是“内鬼攻击”,由于平台常采用外包开发,密钥泄露或后门植入屡见不鲜;五是“监管规避”,旧版平台为吸收高风险商户(如博彩、色情),主动关闭实名验证,导致系统沦为洗钱工具。这些场景相互叠加,形成复杂的攻击面,迫使平台逐步从“被动响应”转向“主动治理”。

在漏洞治理阶段,旧版平台的演进突出体现为“架构重构”。开发者开始引入HTTPS全站加密,替代HTTP明文传输,阻断中间人攻击;签名算法升级为HMAC-SHA256,并加入时间戳与随机数进行防重放保护;订单状态机从简单的“待支付-已支付”模型,扩展为包含“创建-预支付-回调确认-结算”的多级状态,每个状态转换都必须校验签名与金额一致性。例如,当用户支付成功后,平台会等待渠道端的异步通知,并主动发起查询请求,确认订单金额未篡改,才会更新数据库。这种“双校验”机制,有效遏制了钓鱼回调漏洞。

数据层面,旧版平台学会了“最小化原则”。商户敏感信息如API密钥,不再直接存入数据库,而是通过硬件加密机或云密钥管理服务(KMS)进行脱敏存储。与用户相关的支付记录,则采用分表策略:按商户ID或时间戳进行哈希路由,避免单表数据过万,同时限制数据库的远程访问权限。在风控方面,平台引入规则引擎——当同一IP在1分钟内发起超过50次请求时,自动触发限流;若单日交易金额波动超过均值300%,则冻结账户并人工审核。这些措施虽无法完全杜绝攻击,却显著提高了黑产的作案成本。

实例表明,治理效果与投入成正比。我接触过一个转型后的旧版平台,其技术团队从3人扩展到15人,每周进行代码审计与渗透测试。他们将支付渠道划分为“白名单”“灰名单”“黑名单”三级:白名单为银行直连或持牌机构,灰名单为小型三方支付,黑名单则直接拒绝接入。这种分层管理,使诈骗订单量下降67%,异常交易识别率提升至92%。治理并非万能。旧版平台的迭代速度往往追不上黑产的武器库更新——新型工具如AI换脸验证、分布式流量清洗,让传统风控系统应接不暇。更棘手的是,大量平台因合规成本过高,选择退出市场或转入地下,导致“漏洞治理”沦为一场无止境的猫鼠游戏。

从框架搭建到漏洞治理,四方支付旧版平台的演进,本质上是一部技术与利益的对抗史。开发者从追求“极简”转向“极致安全”,但每一个补丁都可能催生新的漏洞。对此,我无法给出结论性判断,只能指出:这一过程既是支付生态成熟的必经之路,也是监管红利与创新代价的缩影。当我们谈论“四方支付平台有哪些”时,更应关注其背后的技术伦理与风险博弈——毕竟,在代码的世界里,没有绝对的“旧版”,只有不断重启的攻防实验。

暂无评论内容